İlan

Tor, internette gizliliğinizi korumak için en güçlü araçlardan biridir. Ancak, son yıllarda görüldüğü gibi, Tor'un gücü sınırlıdır. Bugün, Tor'un nasıl çalıştığını, ne yaptığını ve yapmadığını ve kullanırken nasıl güvende kalacağına bakacağız.

Kötü niyetli veya kötü Tor çıkış düğümlerinden korunmanın yolları için okumaya devam edin.

Özetle Tor: Tor Nedir?

Tor şu şekilde çalışır: Tor üzerinden bir mesaj gönderdiğinizde, Tor ağı boyunca rastgele bir kursta gönderilir. Bunu “soğan yönlendirme” olarak bilinen bir teknoloji kullanarak yapar. Soğan yönlendirmesi, her biri bir asma kilit ile sabitlenmiş bir dizi zarfın içine kapalı bir mesaj göndermeye benzer.

Ağdaki her düğüm, bir sonraki hedefi okumak için en dıştaki zarfı açarak mesajın şifresini çözer, ardından hala kapalı (şifrelenmiş) iç zarfları bir sonraki adrese gönderir.

Sonuç olarak, tek bir Tor ağ düğümü zincirdeki tek bir bağlantıdan fazlasını göremez ve mesajın yolunu izlemek son derece zor hale gelir.

Sonunda, mesaj bir yere sarılmak zorunda. Bir "Tor gizli servisi" ne gidecekse, verileriniz Tor ağında kalır. Tor gizli servisi, Tor ağına doğrudan bağlantısı olan ve normal internet bağlantısı olmayan (bazen küme olarak da adlandırılır) bir sunucudur.

Ancak Tor Tarayıcı ve Tor ağını kümeye vekil olarak kullanıyorsanız, biraz daha karmaşık hale gelir. Trafiğiniz bir "çıkış düğümünden" geçmelidir. Bir çıkış düğümü, internet trafiğinizi clearnet'e ileten özel bir Tor düğümü türüdür.

Tor çıkış düğümlerinin çoğu iyi olsa da, bazıları bir sorun oluşturur. İnternet trafiğiniz bir çıkış düğümünden gözetime açıktır. Ancak bunların hepsinden uzak olduğunu belirtmek önemlidir. Sorun ne kadar kötü? Kötü niyetli çıkış düğümlerinden kaçınabilir misiniz?

Kötü Tor Çıkış Düğümleri Nasıl Yakalanır

“Chloe” adını kullanan İsveçli bir güvenlik araştırmacısı, hileler Tor'un çıkış düğümlerini açığa vurmaya zorladı [İnternet Arşivi bağlantısı; orijinal blog artık etkin değil]. Teknik bir bal küpü olarak bilinir ve işte böyle çalışır.

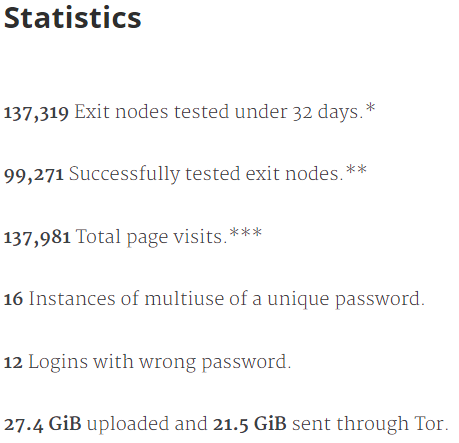

İlk olarak Chloe, bal küpü olarak hizmet etmek için meşru görünümlü bir alan adı ve web tasarımı kullanarak bir web sitesi kurdu. Spesifik test için Chloe, bir Bitcoin satıcısına benzeyen bir alan oluşturdu. Daha sonra Chloe, o sırada etkin olan her Tor çıkış düğümünün bir listesini indirdi, Tor'a giriş yaptı ve her Tor çıkış düğümünü sırayla siteye giriş yapmak için kullandı.

Sonuçları temiz tutmak için, söz konusu her çıkış düğümü için benzersiz bir hesap kullandı (araştırma sırasında yaklaşık 1.400).

Sonra Chloe oturdu ve bir ay bekledi. Tor trafiğinden çıkan giriş kimlik bilgilerini çalmaya çalışan tüm çıkış düğümleri benzersiz giriş ayrıntılarını görür, kullanıcı adını ve şifreyi çalar ve kullanmaya çalışır. Bal küpü Bitcoin tüccar sitesi giriş denemelerini not eder ve not eder.

Her kullanıcı adı ve şifre kombinasyonu her çıkış düğümü için benzersiz olduğundan, Chloe birkaç kötü amaçlı Tor çıkış düğümünü hızla ortaya çıkardı.

1400 düğümün 16'sı oturum açma bilgilerini çalmaya çalıştı. Çok fazla görünmüyor, ama biri bile çok fazla.

Tor Çıkış Düğümleri Tehlikeli mi?

Chloe’nin Tor çıkış düğümü bal küpü deneyi aydınlatıyordu. Kötü niyetli Tor çıkış düğümlerinin elde edebilecekleri tüm verileri kullanma fırsatını kullanacağını gösterdi.

Bu durumda, bal küpü araştırması sadece operatörleri birkaç Bitcoin'i hızlı bir şekilde çalmakla ilgilenen Tor çıkış düğümlerini seçiyordu. Daha iddialı bir suçlunun muhtemelen bu kadar basit bir bal küpünde görünmeyeceğini düşünmelisiniz.

Bununla birlikte, fırsat göz önüne alındığında, kötü niyetli bir Tor çıkış düğümünün yapabileceği hasarın bir göstergesidir.

2007 yılında, güvenlik araştırmacısı Dan Egerstad, deneyi bozan beş Tor çıkış düğümünü denedi. Egerstad, Avustralya, Hindistan, İran, Japon ve Rus büyükelçiliklerine ait sunucular da dahil olmak üzere, dünyanın dört bir yanındaki binlerce sunucu için giriş bilgilerini sahip buldu. Anlaşılır biçimde, bunlar muazzam derecede son derece hassas bilgilerle birlikte gelir.

Egerstad, Tor çıkış düğümlerinden geçen trafiğin% 95'inin standart HTTP protokolü kullanılarak şifresiz olduğunu ve içeriğe tam erişim sağladığını tahmin ediyor.

Araştırmasını çevrimiçi yayınladıktan sonra, Egerstad İsveç polisi tarafından basıldı ve gözaltına alındı. Polis memurlarından birinin kendisine tutuklamanın, sızıntıyı çevreleyen uluslararası baskıdan kaynaklandığını söylediğini iddia ediyor.

Kötü Amaçlı Tor Çıkış Düğümlerinden Kaçının 5 Yolu

Bilgileri tehlikeye atılan yabancı güçler temel bir hata yaptı; Tor'un nasıl çalıştığını ve ne için olduğunu yanlış anladılar. Varsayım, Tor'un uçtan uca bir şifreleme aracı olduğudur. Öyle değil. Tor, göz atma ve iletinizin kökenini anonimleştirir, ancak içeriği değil.

Normal interneti taramak için Tor'u kullanıyorsanız, bir çıkış düğümü tarama oturumunuzu izleyebilir. Bu, vicdansız kişilerin sadece casusluk, hırsızlık veya şantaj için çıkış düğümleri kurmaları için güçlü bir teşvik sağlar.

İyi haber şu ki, Tor'u kullanırken gizliliğinizi ve güvenliğinizi korumak için kullanabileceğiniz bazı basit hileler var.

1. Darkweb üzerinde kalın

Kötü çıkış düğümlerinden korunmanın en kolay yolu onları kullanmamaktır. Tor'un gizli servislerini kullanmaya devam ederseniz, kümeye çıkmadan tüm iletişimlerinizi şifreli tutabilirsiniz. Bu mümkün olduğunda iyi çalışır. Ancak bu her zaman pratik değildir.

Tor ağının (bazen “karanlık web” olarak da anılır) normal internetten binlerce kat daha küçük olduğu göz önüne alındığında, aradığınızı her zaman bulamazsınız. Ayrıca, herhangi bir sosyal medya sitesi kullanmak istiyorsanız (bar Facebook, Tor soğan bölgesini işleten 5 Adımda Facebook Üzerinden Tor Nasıl GözatılırFacebook kullanırken güvende kalmak ister misiniz? Sosyal ağ bir .onion adresi başlattı! Facebook'u Tor'da nasıl kullanacağınız aşağıda açıklanmıştır. Daha fazla oku ), bir çıkış düğümü kullanırsınız.

2. HTTPS kullanın

Tor'u daha güvenli hale getirmenin başka bir yolu da uçtan uca şifreleme kullanmaktır. İletişiminizi korumak için HTTPS'yi her zamankinden daha fazla site kullanıyor Google, HTTPS'yi Chrome Varsayılan YapıyorArtık şifrelenen tüm web sitelerinin yarısından fazlasıyla HTTPS'yi istisna yerine varsayılan seçenek olarak düşünmenin zamanı geldi. En azından Google'a göre. Daha fazla oku , eski, güvensiz HTTP standardından ziyade. HTTPS, onu destekleyen siteler için Tor'daki varsayılan ayardır. Ayrıca .onion sitelerinin standart olarak HTTPS kullanmadığını unutmayın, çünkü Tor ağındaki Tor gizli servislerini kullanan iletişim, doğası gereği şifrelenmiştir.

Ancak HTTPS'yi etkinleştirirseniz, trafiğiniz Tor ağından bir çıkış düğümünden çıktığında gizliliğinizi korursunuz. Elektronik Sınır Vakfı'nın Tor ve HTTPS etkileşimli kılavuzu HTTPS'nin internet trafiğinizi nasıl koruduğu hakkında daha fazla bilgi edinin.

Her durumda, Tor Tarayıcı'yı kullanarak normal bir internet sitesine bağlanıyorsanız, hassas bilgileri iletmeden önce HTTPS düğmesinin yeşil olduğundan emin olun.

3. Anonim Hizmetleri Kullanın

Tor güvenliğinizi artırmanın üçüncü yolu, elbette etkinlikleriniz hakkında rapor vermeyen web sitelerini ve hizmetleri kullanmaktır. Bu gün ve yaştan daha kolay söylenebilir, ancak birkaç küçük ayarlamanın önemli bir etkisi olabilir.

Örneğin, Google aramasından DuckDuckGo'ya geçmek izlenebilir veri ayak izinizi azaltır. Ricochet (Tor ağı üzerinden yönlendirebileceğiniz) gibi şifreli mesajlaşma servislerine geçmek de anonimliğinizi artırır.

4. Kişisel Bilgileri Kullanmaktan Kaçının

Anonimliğinizi artırmak için araçlar kullanmaya ek olarak, Tor'a herhangi bir kişisel bilgi göndermek veya kullanmaktan kaçınmalısınız. Tor'u araştırma için kullanmak iyidir. Ancak forumlara katılıyorsanız veya diğer Tor gizli servisleriyle etkileşime giriyorsanız, kişisel olarak tanımlanabilir hiçbir bilgi kullanmayın.

5. Girişlerden, Aboneliklerden ve Ödemelerden Kaçının

Giriş yapmanızı gerektiren sitelerden ve hizmetlerden kaçınmalısınız. Burada kastettiğim, giriş bilgilerinizi kötü niyetli bir Tor çıkış düğümünden göndermenin korkunç sonuçları olabilir. Chloe’nin bal küpü bunun mükemmel bir örneğidir.

Ayrıca, Tor kullanarak bir serviste oturum açarsanız, tanımlanabilir hesap bilgilerini kullanmaya başlayabilirsiniz. Örneğin, Tor kullanarak normal Reddit hesabınıza giriş yaparsanız, kendisiyle ilişkilendirilmiş tanımlayıcı bilgileriniz olup olmadığını göz önünde bulundurmanız gerekir.

Benzer şekilde, Facebook soğan sitesi bir güvenlik ve gizlilik artışıdır, ancak normalinizi kullanarak oturum açıp yayınladığınızda hesabınız gizlenmez ve herkes onu izleyebilir (ancak gönderdiğiniz konumu göremezler) ) Elde edilmiştir.

Tor sihir değil. Bir hesaba giriş yaparsanız, bir iz bırakır.

6. VPN kullanın

Son olarak bir VPN kullanın. Sanal Özel Ağ (VPN), Tor ağından ayrıldıktan sonra verilerinizi şifrelemeye devam ederek sizi kötü niyetli çıkış düğümlerinden korur. Verileriniz şifrelenmeye devam ederse, kötü amaçlı bir çıkış düğümünün onu durdurma ve kim olduğunuzu anlamaya çalışma şansı olmayacaktır.

MakeUseOf’un favori VPN sağlayıcılarından ikisi ExpressVPN (Okuyuculardan% 49 indirim) ve CyberGhost (okuyucularımız üç yıllık bir kayıtla% 80 tasarruf edin). Her ikisi de, verilerinizi önemli olduğunda gizli tutma konusunda uzun ve saygın geçmişlere sahiptir.

Tor'u Kullanırken Güvende Kalmak

Tor ve bununla birlikte, karanlık ağın tehlikeli olması gerekmez. Bu makaledeki güvenlik ipuçlarına uyarsanız, maruz kalma şansınız büyük ölçüde azalacaktır. Hatırlanması gereken en önemli şey yavaş hareket etmektir!

Tor ve karanlık web hakkında daha fazla bilgi edinmek ister misiniz? Ücretsiz MakeUseOf e-posta kursuna kaydolun gizli interneti nasıl keşfedebileceğinizi keşfederken, gizli bir internet dünyasında gezinirken sizi güvende tutar. Aksi takdirde, daha fazla güvenlik ipucu ve püf noktası için resmi olmayan kullanıcı Tor rehberi Gerçekten Özel Tarama: Tor için Resmi Olmayan Kullanıcı KılavuzuTor gerçekten anonim ve izlenemeyen gezinme ve mesajlaşma ile "Derin Web" e erişim sağlar. Tor, gezegendeki hiçbir organizasyon tarafından makul bir şekilde kırılamaz. Daha fazla oku .

Gavin, MUO'nun kıdemli yazarıdır. Ayrıca MakeUseOf'un kripto odaklı kardeş sitesi Blocks Decoded için Editör ve SEO Yöneticisi. Devon tepelerinden ve on yıllık profesyonel yazma deneyiminden yağmalanan BA (Hons) Dijital Sanat Uygulamaları ile Çağdaş Yazma çalışmaları var. Bol miktarda çay içiyor.