İlan

Birçoğunuzun 2 Kasım'da zaten bildiği gibi, MakeUseOf.com’un alanı bizden çalındı. Alan adını geri almak yaklaşık 36 saatimizi aldı. İşaret ettiğimiz gibi daha erken bilgisayar korsanı bir şekilde Gmail hesabıma ve oradan GoDaddy hesabımıza erişmeyi başardı, alanın kilidini açın ve başka bir kayıt kuruluşuna taşıyın.

Birçoğunuzun 2 Kasım'da zaten bildiği gibi, MakeUseOf.com’un alanı bizden çalındı. Alan adını geri almak yaklaşık 36 saatimizi aldı. İşaret ettiğimiz gibi daha erken bilgisayar korsanı bir şekilde Gmail hesabıma ve oradan GoDaddy hesabımıza erişmeyi başardı, alanın kilidini açın ve başka bir kayıt kuruluşuna taşıyın.

Hikayenin tamamını geçici blogumuzda görebilirsiniz makeuseof-temporary.blogspot.com/

Olay veya kraker (etki alanlarını çalan kişi) ve kendimden tam olarak emin olmadıkça onu nasıl çekmeyi başardığı hakkında hiçbir şey yayınlamayı planlamıyordum. Gmail güvenlik açığı olduğunu düşündüm ama bir şey göndermeden önce onaylamak istedim MakeUseOf hakkında. Gmail’i seviyoruz ve onlara kötü tanıtım yapmak hiç istemediğimiz bir şey değil yapmak.

Öyleyse neden şimdi bunun hakkında yazıyorsun?

Son iki gün içinde, Gmail'in ciddi bir güvenlik açığına sahip olduğuna ve herkesin bunun farkında olması gerektiğine inandığım birkaç şey oldu. Özellikle Steve Rubel gibi bireylerin size söylediği zamanlarda

Gmail'i Web'e Açma Yolunuz Nasıl Yapılır?. Beni burada yanlış anlamayın, Gmail HARİKA bir e-posta programıdır. Muhtemelen en iyisi. Sorun şu ki, güvenlik söz konusu olduğunda güvenilir olmayabilir. Bununla birlikte, Yahoo veya Live Mail ile daha iyi olacağınız anlamına gelmez.Olay 1: MakeUseOf.com - 2 Kasım

Alanımız çalındığında, bilgisayar korsanının Gmail'de bir delik kullandığından şüphelendik, ancak bundan emin değildik. Neden bunun Gmail ile ilgili olduğundan şüphelendim? Bir şey için güvenlik konusunda oldukça temkinliyim ve nadiren emin olmadığım bir şey çalıştırıyorum. Ayrıca sistemimi güncel tutuyorum ve 2 kötü amaçlı yazılım monitörü, bir antivirüs ve 2 güvenlik duvarı gibi tüm temel özelliklere sahibim. Ayrıca, hesaplarımın her biri için güçlü ve benzersiz şifreler kullanma eğilimindeyim.

Bilgisayar korsanı Gmail hesabıma erişti ve sonunda GoDaddy hesabımıza erişmesine yardımcı olan bazı filtreler ayarladı. Bilmiyordum bunu nasıl başardı. Gmail'de bir güvenlik açığı mıydı? Yoksa bilgisayarımda bir keylogger mıydı? Bundan emin değildim. Olaydan sonra sistemimi bir dizi kötü amaçlı yazılım kaldırma ile taradım ve hiçbir şey bulamadım. Ben de her koşu sürecinden geçtim. Hepsi temiz olmak için tarihli.

Dolayısıyla, sorunun Gmail’de olduğuna inanmaya meyilliyim.

Olay 2: YuMP3.org - 19 Kasım

18 Kasım'da, siteyi işleten Edin Osmanbegovic adlı birinden bir e-posta aldım yump3.org. (Muhtemelen MakeUseOf ile ilgili olay birçok popüler blogda ele alındığı için e-postamı Google üzerinden buldu. e-posta kimliğimi içeriyordu.) Edin, e-postasında bana alan adının çalındığını ve başka bir kayıt kuruluşuna taşındığını söyledi. Hızla yoump3 googled ve oldukça kurulmuş bir web sitesinin artık bir bağlantı çiftlik sayfası (tam olarak bizim durumumuzda olduğu gibi) hizmet olduğunu gördüm.

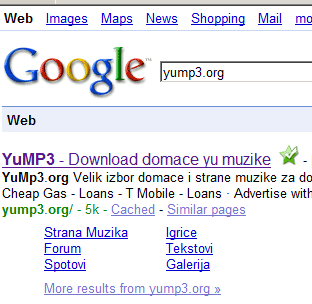

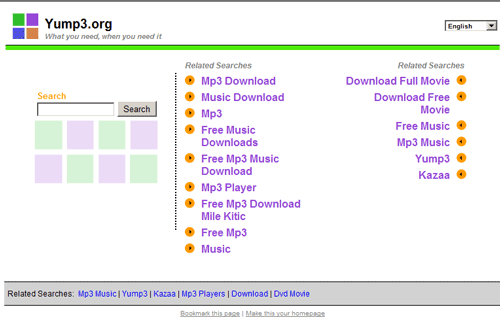

Google (son dizinde):

YouMP3.org hompage (mevcut):

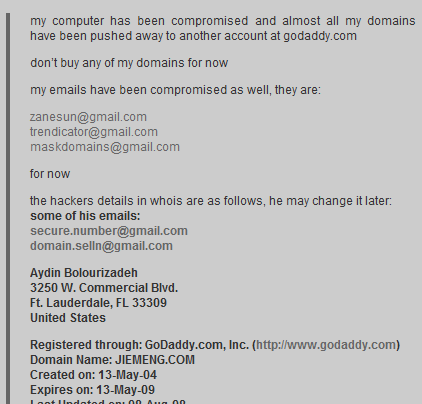

İşte Edin'den aldığım ilk e-postanın bir kopyası:

Merhaba,

Alan adımla aynı sorunu yaşıyorum.

Alan adı Enom'dan GoDaDDy'ye aktarıldı.

Bu sorunla ilgili hemen destek bileti gönderdim.Yeni alan adı sahibinin whois değeri:

İsim: Amir Emami

Adres 1: P.O. Kutu 1664

Şehir: League City

Devlet: Teksas

Posta kodu: 77574

Ülke: ABD

Telefon: +1.7138937713

Email:İdari İletişim Bilgileri:

İsim: Amir Emami

Adres 1: P.O. Kutu 1664

Şehir: League City

Devlet: Teksas

Posta kodu: 77574

Ülke: ABD

Telefon: +1.7138937713

Email:Teknik İletişim Bilgileri:

İsim: Amir Emami

Adres 1: P.O. Kutu 1664

Şehir: League City

Devlet: Teksas

Posta kodu: 77574

Ülke: ABD

Telefon: +1.7138937713

Email:E-posta: [email protected]

Dün o e-posta adresinden gelen adam Gtalk aracılığıyla benimle iletişime geçti.

Alan adı için 2000 $ istediğini söyledi.

Tavsiyeye ihtiyacım var lütfen, Enom ile iletişime geçtim.Teşekkür ederim.

Ve bilin bakalım, bu ayın başlarında MakeUseOf.com'u çalan aynı adam. Biz de aynı e-posta adresinden bize ulaşıldı: [email protected]. Edin ayrıca bugün bana e-posta gönderdi ve adamın Gmail hesabıyla alan adı hesabına da eriştiğini doğruladı. Yani yine Gmail.

Edin, son e-postasında (bugün alındı) olayların kısa bir özetini içeriyordu

Her şeyi nasıl yaptığını anlatacağım.10 Kasım'da sahibiydim.

13 Kasım'da Mark Morphew.

18 Kasım'da Amir Emami.Her iki kişide de [email protected] kullandı.

Dün Moniker'e her gönderdim.

Onlar araştıracaklar.

Olay 3: Cucirca.com - 20 Kasım

Bu son e-posta, bu yayının ana nedeniydi. Cucirca.com'un sahibi Florin Cucirka'dan geldi. Sitenin alexa derecesi 7681'dir ve Florin'e göre günlük 100.000'den fazla ziyaret almaktadır.

Florin'den ilk e-posta:

Merhaba Aibek

Aynı durumdayım makeuseof.com çıktı.

Ben Cucirca Florin ve www.cucirca.com alan adım

iznim olmadan godaddy hesabımdan transfer edildi.Görünüşe göre hırsız garip gmail şifremi biliyordu.

Hesabıma bazı filtreler oluşturmayı başardı.2 ekran görüntüsü ekledim.

Bana yardımcı olabilir misiniz? Nasıl alabileceğime dair bazı ayrıntılar ver

Bu kötü rüyadan mı? Bugün bunun hakkında yeni buldum ve

bu gece uyuyabileceğimi sanmıyorum.Şimdiden teşekkürler.

Florin Cucirca.

Florin'e e-posta gönderdim ve GoDaddy ile temasa geçip geçmediği ve alan krakeri (alan adı vapuru için kullanılan terim) adamı hakkında ne tür bilgiler aldığını onunla ilgili bazı ayrıntılar sordum.

Florin'den ikinci e-posta:

Bilgisayar korsanı, e-posta hesabıma (gmail) erişebiliyordu. Alan adı godaddy'de barındırıldı.

Firefox'ta gmail notifier uzantısını kullandım. belki büyük bir hata vardır.

Domain.com'u register.com'a aktardıBilgisayar korsanı ile konuşmadım. Yasal olarak geri almak istiyorum ve başka bir çözüm yoksa ona ödeyeceğim

www.cucirca.com Alexa Sıralaması 7681 ve günlük 100.000'in üzerinde ziyarete sahiptir.

Gmail hesabımın 2 ekran görüntüsünü ekleyeceğim.

[email protected] ve ikinci ekranda [email protected]

[email protected] adresinde bir google araması yaparsanız şunları bulacaksınız:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Bence biri onları durdurmalı.

[email protected] adresine e-posta gönderdim ve bir cevap bekledim.

Ne düşünüyorsun? Alan adımı geri alacak mıyım?

Yine Gmail gibi görünüyor! İşte bana gönderdiğinden kısmi ekran görüntüleri:

Florin’in durumunda, bilgisayar korsanı birkaç ay önce alan adının sahipliğini değiştirdi. Cucirca.com, GoDaddy'den Register.com'a aktarıldı. Bilgisayar korsanı e-postalarını ele geçirdiğinden ve asla ad sunucularını değiştirmediğinden Florin'in bir şeylerin yanlış olduğu hakkında hiçbir fikri olmadığını varsayıyorum. Ona nasıl geldiğini sorduğumda, bana şu mesajı gönderdiğini öğrenmesi o kadar uzun sürdü:

2008-09-05 tarihinde alan adlarını isim sunucularını değiştirmeden bıraktı. Bu yüzden doomainimin, bir arkadaşımın alanımda whois yaptığı ana kadar çalındığını fark etmedim….

Whois kayıtlarını kontrol etmek için hiçbir nedenim yoktu çünkü alan adı 7 yıldan fazla (2013-11-08 tarihine kadar) kaydedildi

Bu kişiden e-posta almadım.

Ve yine aynı adam gibi görünüyor! Neden böyle düşünüyorum? Florin'in e-postalarından birine dahil olduğunu kontrol ederseniz (aşağıya ekledim) diğer bazı benzer olaylarda (bunun gibi kaç alanın daha çaldığını bilen) e-posta adres [email protected] "Aydın Bolourizadeh" adıyla birlikte anılmıştır. Aynı e-posta, Florin’in Gmail hesabındaki ileri kuralda da göründü (ilk ekran görüntüsüne bakın).

MakeUseOf.com bizden alındığında, kraker benden 2000 $ istiyordu. Ve ona nerede ve nasıl ödeme yapmak istediğini sorduğumda, Western Union aracılığıyla aşağıdaki adrese para göndermemi söyledi:

Aydın Bolourizadeh

Türkiye

Ankara

Çukurca kirkkonaklar mah 3120006954

ekran görüntüsü http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Yxl.com, visitchina.net ve visitjapan.net gibi alan adları da dahil olmak üzere 3 olayda aynı adam ve muhtemelen yukarıdaki bağlantıda bahsedilen 788 diğer kişi olduğu için oldukça güzelim.

Google'da bu adresi aradığımda, aşağıdaki alanlara da sahip olduğunu keşfettim (muhtemelen onları da çaldı):

- Elli.com -

http://whois.domaintools.com/elli.com

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Adamın gerçekten Türkiye'den olduğunu ve muhtemelen aşağıdaki bölgede bir yerde ikamet ettiğini düşünüyorum.

- Çukurca kirkkonaklar mah 3120006954

- Ankara Türkiye

Ayrıca e-posta olarak [email protected] kullandığını da biliyoruz. Bu yüzden domainsgames.org'un arkasında kimin olduğunu bilirsek, bir adım daha yaklaşabiliriz. Aslında, birkaç gün önce e-postayla gönderdi ve e-postasının tüm örneklerini web sitesinden kaldırmamı istedi ve eğer uymazsak DDOS bize olur.

İşte tam kelimeleri:

Selam,

Sizden e-posta adresimi ([email protected]) web sitenizden kaldırmanızı rica ediyorum!

Gelecekte herhangi bir sorun yaşamamak istiyorsanız yapın, Aksi takdirde öncelikle web sitenizde büyük DDOS'u kullanmaya başlayacağım ve bunu başaracağım…

Ben çok seriuos yani e-postamı ve domainsgame.org adımı kaldırın

Yani, domainsgame.org'un arkasındaki kimliğe ulaşabilirsek, adamımızı alabilir ve muhtemelen çaldığı daha fazla alanı keşfedebiliriz. Aşağıda daha fazla bilgi bulabilirsiniz. Şimdi Gmail hakkında konuşalım.

Gmail Güvenlik Açığı

Geçen yıl David Airey ile neyin yaşandığını hatırlayan var mı? Etki alanı da çalındı. Hikaye tüm web'de.

– UYARI: Google’ın GMail güvenlik hatası işimi sabote etti

- Toplu çaba David Airey.com'u geri yükler

Hem biz hem de David alan adını geri almayı başardık. Ama herkesin bizim kadar şanslı olup olmadığından emin değilim. Maalesef, hikaye biraz dikkat çekmedikçe kayıt memurları bu konuda sizinle gerçekten işbirliği yapmayacaktır. Yani, hiç şüphe yok ki yüzlerce insan ya alan adını vermek ya da adama ödemek dışında hiç şansı kalmadı.

Her neyse, Gmail'e geri dönün.

İlk makalesinde David Airey, (yanılmıyorsam) bahsedilen bir Gmail güvenlik açığından bahsediyordu buraya birkaç ay önce. Sonuç olarak:

Mağdur GMail'e giriş yaparken bir sayfayı ziyaret ediyor. Yürütme üzerine sayfa, GMail arabirimlerinden birine çok bölümlü / form verisi içeren bir POST işlemi gerçekleştirir ve kurbanın filtre listesine bir filtre enjekte eder. Yukarıdaki örnekte, saldırgan, ekleri olan e-postaları arayan ve seçtikleri bir e-postaya yönlendiren bir filtre yazar. Bu filtre, kuralla eşleşen tüm e-postaları otomatik olarak aktarır. Gelecekteki e-postaların da yönlendirileceğini unutmayın. Enjeksiyonun nedeni olan ilk güvenlik açığı Google tarafından düzeltilmiş olsa bile, saldırı kurbanın filtre listesinde filtre olduğu sürece devam edecektir.

orijinal sayfa: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

İlginç olan, yukarıdaki GNU Citizen bağlantısındaki güncellemenin, güvenlik açığının 28 Eylül 2007'den önce giderildiğini belirtmesidir. Ancak Davut’un davasında, olay 2-3 ay sonra Aralık ayında meydana geldi.

Peki, istismar o zamanlar gerçekten düzeltildi mi? Yoksa David’in davasında yeni bir istismar mıydı? Ve en önemlisi, Gmail'de ŞİMDİ benzer bir güvenlik açığı var mı?

Şimdi ne yapmalısın?

(1) İlk tavsiyem, e-posta ayarlarınızı kontrol etmek ve e-postanızın güvenliğinin ihlal edilmediğinden emin olmaktır. Sonraki seçenekleri ve filtreleri kontrol edin. Ayrıca, kullanmıyorsanız IMAP erişimini devre dışı bıraktığınızdan emin olun. Bu, Google Apps hesapları için de geçerlidir.

(2) Hassas web hesaplarınızdaki (paypal, alan adı kaydedicisi vb.) E-posta adreslerini birincil Gmail hesabınızdan başka bir şeye değiştirin. Web sitesinin sahibiyseniz, ana bilgisayar ve kayıt şirketi hesaplarınızın iletişim e-postasını başka bir e-posta ile değiştirin. Tercihen web'e göz atarken oturum açmadığınız bir şeye.

(3) Kişi bilgilerinizin WhoIS aramalarında görünmemesi için alan adınızı özel kayda yükselttiğinizden emin olun. GoDaddy üzerindeyseniz Korumalı Kayıt'a gitmenizi tavsiye ederim.

(4) Geldikleri kişiyi bilmiyorsanız e-postanızdaki bağlantıları açmayın. Bağlantıyı açmaya karar verirseniz, önce çıkış yaptığınızdan emin olun.

GÜNCELLEME:

MakeUseOf’un makalesine yanıt olarak potansiyel güvenlik açığını tartışan bazı iyi makaleler keşfettim:

– Gmail Güvenlik Kusur Kavramının Kanıtı

– YCombinator Hakkında Bu Yorumlar

- (Kasım 26'th) Gmail Güvenliği ve Son Kimlik Avı Etkinliği [Google'dan Resmi Yanıt]

Adamı Yakalamamıza Yardım Edin!

Yukarıdaki posta adresinin yanı sıra, [email protected] onun e-postası olarak. Dolayısıyla, domainsgames.org'un kimin sahibi olduğunu öğrenirsek, bir adım daha yaklaşabiliriz. veya en azından çaldığı alan adlarını ilgili sahiplerine iade edebilir.

Şimdi şey domainsgames.org alan adı Moniker tarafından korunuyor ve bunun için tüm iletişim bilgilerini gizliyorlar.

Alan Kimliği: D154519952-LROR

Alan Adı: DOMAINSGAME.ORG

Oluşturma Tarihi: 22-Oct-2008 07:35:56 UTC

Son Güncelleme Tarihi: 08-Kasım-2008 12:11:53 UTC

Son Kullanma Tarihi: 22-Ekim-2009 07:35:56 UTC

Sponsor Kayıt Kuruluşu: Moniker Online Services Inc. (R145-LROR)

Durum: MÜŞTERİ SİLME YASAK

Durum: MÜŞTERİ TRANSFERİ YASAK

Durum: MÜŞTERİ GÜNCELLEME YASAK

Durum: TRANSFER YASAK

Kayıt Kimliği: MONIKER1571241

.

.

.

.

Ad Sunucusu: NS3.DOMAINSERVICE.COM

Ad Sunucusu: NS2.DOMAINSERVICE.COM

Ad Sunucusu: NS1.DOMAINSERVICE.COM

Ad Sunucusu: NS4.DOMAINSERVICE.COM

Zaten bu konuda onlara e-posta gönderdim (Edin de) ve onlardan bir şey duyar duymaz sizi burada güncelleyeceğim.

Ayrıca şu anda bu bireye hizmet veren şirketlere bazı taleplerim var.

Birkaç e-postadaki başlık dosyalarına bakarken, bilgisayar korsanının Google Apps kullandığı açıktı. Lütfen içine bak. Alan adı domainsgame.org'dur. Ve ayrıca lütfen DÜZELTİN! Gmail.

Her şeyden önce lütfen Edin ve Florin'in alan adlarını geri almalarına yardımcı olun. Yapılacak akıllıca bir şey, rapor edilen tüm benzer durumlar için hesap giriş IP adreslerini kontrol etmek olacaktır. Örneğin, Edin'in davasında ve bizimkilerde (Florin hakkında emin değilim) hacker 64.72.122.156 IP adresi kullanıyordu. (Bu arada Alpha Red Inc.'de güvenliği ihlal edilmiş bir sunucu olduğu ortaya çıktı) Veya daha da kolay, sadece alan adını kilitleyin ve mevcut hesap sahibinden kimliğini kanıtlamasını isteyin. Bilgisayar korsanı her yerde farklı kimlikler kullandığından bunu yapması imkansız olurdu. Bu kişinin artık hizmetlerinizi kullanmadığından emin olmak sizin yararınıza olacaktır.

Hesabını kapat! (domainsgame.org için olan budur). Sağlayabileceğiniz her türlü ek bilgi veya yardım takdir edilecektir.

Gerçekten emin değilim ama bence DomainSponsor, bu adamın çaldığı alanlardan para kazanan şirket. MakeUseOf.com ile oldu ve şimdi YouMP3.org ile gerçekleşiyor.

5- Kime PayPal. COM: (DESTEĞİNİZ KORKUNÇ)

Eminim bunu bile okumazlar, bunun yerine size söyleyeceğim. [email protected] adresine bir e-posta gönderdim ve alan adımızı çalan ve bize daha önce şantaj yapan kişinin [email protected] hesabı kullandığını (başka hesaplar da kullandığını) uyardım. Sadece onlara bakmalarını istedim. Bunun yerine, söylediğim şeyle ilgisi olmayan bir e-posta alıyorum. Temelde, gerçek görünmek ve sahte olan kişilere gönderilen bir e-posta şablonu. Hadi! Her işlem için% 3 komisyon ücreti ödüyoruz, daha iyi müşteri desteği sağlayamaz mısınız?

Tüm sahip olduğum bu!

Bir kez daha Florin ve Edin'e olanlardan dolayı çok üzgünüm. Umarım yakında alan adlarını geri alırlar. Şimdi hepsi ilgili kayıt şirketlerinin elindedir. Ama en önemlisi, o kişiyi yakalamak için büyük bir birlik (müşteriler değil) tarafından yapılan bir şey görmek istiyorum. Eminim oradaki her blogcu bunu takdir eder ve hatta onun bloguna yazabilir.

DEĞİŞİM zamanı ;-)

Saygılarımla

Aibek

resim kredisi: sayesinde makine "Bay Cracker" resmi için

MakeUseOf.com'un arkasındaki adam. Onu takip edin ve Twitter'da MakeUseOf @MakeUseOf. Daha fazla bilgi için MakeUseOf'un hakkında sayfasına bakınız.