İlan

Yönlendirici, ağ cihazı ve Nesnelerin İnterneti kötü amaçlı yazılımları giderek yaygınlaşmaktadır. Çoğu, savunmasız aygıtlara bulaşmaya ve bunları güçlü botnet'lere eklemeye odaklanır. Yönlendiriciler ve Nesnelerin İnterneti (IoT) cihazları her zaman çalışır durumdadır, her zaman çevrimiçidir ve talimatları bekler. Mükemmel botnet yem, o zaman.

Ancak tüm kötü amaçlı yazılımlar aynı değildir.

VPNFilter, yönlendiriciler, IoT cihazları ve hatta ağa bağlı bazı depolama (NAS) cihazları için zararlı bir zararlı yazılım tehdididir. VPNFilter kötü amaçlı yazılım bulaşmasını nasıl kontrol edersiniz? Ve onu nasıl temizleyebilirsin? VPNFilter'e daha yakından bakalım.

VPNFilter Nedir?

VPNFilter, öncelikle çok çeşitli üreticilerin ağ cihazlarını ve NAS cihazlarını hedefleyen sofistike bir modüler kötü amaçlı yazılım çeşididir. VPNFilter başlangıçta Linksys, MikroTik, NETGEAR ve TP-Link ağ cihazlarının yanı sıra QNAP NAS cihazlarında 54 ülkede yaklaşık 500.000 enfeksiyon bulundu.

VPNFilter'ı ortaya çıkaran ekip

Cisco Talos, son güncellenen detaylar kötü amaçlı yazılımla ilgili olarak, ASUS, D-Link, Huawei, Ubiquiti, UPVEL ve ZTE gibi üreticilerin ağ ekipmanlarının artık VPNFilter enfeksiyonları gösterdiğini gösteriyor. Ancak, yazma sırasında hiçbir Cisco ağ cihazı etkilenmez.Kötü amaçlı yazılım, IoT odaklı diğer kötü amaçlı yazılımların çoğundan farklıdır, çünkü sistem yeniden başlatıldıktan sonra da devam eder ve bu da ortadan kaldırılmasını zorlaştırır. Varsayılan giriş kimlik bilgilerini kullanan veya bellenim güncellemeleri almayan bilinen sıfır gün güvenlik açıklarına sahip cihazlar özellikle savunmasızdır.

VPNFilter Ne Yapar?

VPNFilter “çok aşamalı, modüler bir platform” cihazlarda yıkıcı hasara neden olabilir. Ayrıca, veri toplama tehdidi olarak da kullanılabilir. VPNFilter birkaç aşamada çalışır.

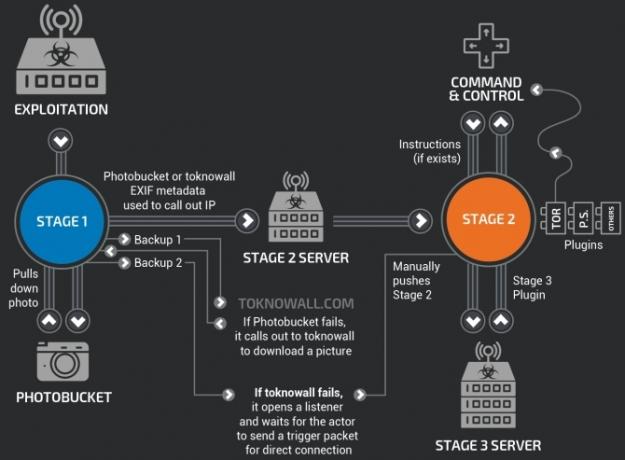

1. Aşama: VPNFilter Aşama 1, ek modüller indirmek ve talimatları beklemek için komut ve kontrol sunucusuyla (C&C) iletişim kurarak cihazda bir sahil başı oluşturur. Aşama 1 ayrıca, dağıtım sırasında altyapı değişikliği durumunda Aşama 2 C & C'lerini bulmak için birden fazla dahili yedekliliğe sahiptir. Aşama 1 VPNFilter kötü amaçlı yazılımı da yeniden başlatma işleminden kurtulabilir ve bu da onu güçlü bir tehdit haline getirir.

2. aşama: VPNFilter Aşama 2 yeniden başlatma ile devam etmez, ancak daha geniş bir yetenek yelpazesine sahiptir. 2. Aşama özel veriler toplayabilir, komutları yürütebilir ve cihaz yönetimine müdahale edebilir. Ayrıca, vahşi doğada Aşama 2'nin farklı versiyonları vardır. Bazı sürümlerde, aygıt ürün yazılımının bir bölümünün üzerine yazan yıkıcı bir modül bulunur, ardından cihazı kullanılamaz hale getirmek için yeniden başlatılır (kötü amaçlı yazılım yönlendiriciyi, IoT'yi veya NAS cihazını örter, temelde).

Sahne 3: VPNFilter Stage 3 modülleri, Stage 2 için eklentiler gibi çalışır ve VPNFilter işlevlerini genişletir. Bir modül, cihazdan gelen trafiği toplayan ve kimlik bilgilerini çalan bir paket dinleyicisi olarak işlev görür. Bir diğeri, Stage 2 kötü amaçlı yazılımının Tor kullanarak güvenli iletişim kurmasına izin verir. Cisco Talos ayrıca cihazdan geçen trafiğe kötü amaçlı içerik enjekte eden bir modül buldu, yani bilgisayar korsanı bir yönlendirici, IoT veya NAS aracılığıyla diğer bağlı cihazlara daha fazla istismar yapabilir cihaz.

Ayrıca, VPNFilter modülleri “web sitesi kimlik bilgilerinin çalınmasına ve Modbus SCADA protokollerinin izlenmesine izin verir.”

Fotoğraf Paylaşımı Meta

VPNFilter kötü amaçlı yazılımının bir başka ilginç (ancak yeni keşfedilmemiş) özelliği, C&C sunucusunun IP adresini bulmak için çevrimiçi fotoğraf paylaşım hizmetlerini kullanmasıdır. Talos analizi, kötü amaçlı yazılımın bir dizi Photobucket URL'sini gösterdiğini buldu. Kötü amaçlı yazılım URL'deki galerideki ilk resim, resme gizlenmiş bir sunucu IP adresini referans alır ve ayıklar meta.

IP adresi “GPS enlemi ve boylamı için EXIF bilgilerindeki altı tam sayı değerinden çıkarılır.” Bu başarısız olursa, 1. Aşama kötü amaçlı yazılım, resmi indirmek ve aynı şeyi denemek için düzenli bir alana (toknowall.com — daha fazlası aşağıdadır) geri döner süreci.

Hedeflenen Paket Koklama

Güncellenmiş Talos raporu, VPNFilter paket koklama modülüne bazı ilginç bilgiler verdi. Herşeyi süpürmek yerine, belirli trafik türlerini hedefleyen oldukça katı bir kurallar dizisine sahiptir. Özellikle, TP-Link R600 VPN kullanarak bağlanan endüstriyel kontrol sistemlerinden (SCADA) gelen trafik, önceden tanımlanmış IP adresleri (diğer ağlar ve istenen trafik hakkında ileri düzeyde bilgi gösterir) ve ayrıca 150 veri paketi bayt veya daha büyük.

Kıdemli teknoloji lideri ve Talos'un küresel sosyal yardım yöneticisi Craig William, dedi Ars, “Çok özel şeyler arıyorlar. Mümkün olduğunca fazla trafik toplamaya çalışmıyorlar. Kimlik bilgileri ve şifreler gibi çok küçük şeylerin peşindeler. İnanılmaz derecede hedeflenmiş ve inanılmaz derecede sofistike göründüğünden başka çok fazla bilgimiz yok. Hala bunu kimlerin üzerinde kullandıklarını anlamaya çalışıyoruz. ”

VPNFilter Nereden Geldi?

VPNFilter'ın devlet destekli bir saldırı grubunun çalışması. İlk VPNFilter enfeksiyon artışının ağırlıklı olarak Ukrayna genelinde hissedildiği, ilk parmaklar Rus destekli parmak izlerine ve hack grubu Fancy Bear'a işaret etti.

Bununla birlikte, kötü amaçlı yazılımın sofistike olması net bir oluşum yoktur ve hiçbir hack grubu, ulus devlet veya başka bir şekilde, kötü amaçlı yazılımı talep etmek için ileri adım atmamıştır. Ayrıntılı kötü amaçlı yazılım kuralları ve SCADA'nın ve diğer endüstriyel sistem protokollerinin hedeflenmesi göz önüne alındığında, bir ulus devlet aktörü büyük olasılıkla görünüyor.

Ne düşündüğümden bağımsız olarak, FBI VPNFilter'ın bir Fancy Bear yaratımı olduğuna inanıyor. Mayıs 2018'de FBI bir alan ele geçirdiAşama 2 ve Aşama 3 VPNFilter kötü amaçlı yazılımlarını yüklemek ve komut vermek için kullanıldığı düşünülen —ToKnowAll.com — Etki alanı ele geçirme kesinlikle VPNFilter'ın hemen yayılmasını durdurmaya yardımcı oldu, ancak ana arteri kesmedi; Ukraynalı SBU, Temmuz 2018'de bir kimyasal işleme tesisinde bir VPNFilter saldırısı yaptı.

VPNFilter ayrıca çok çeşitli Ukrayna hedeflerine karşı kullanılan bir APT Truva Atı olan BlackEnergy kötü amaçlı yazılımına benzerlik taşıyor. Yine, bu tam bir kanıt olmaktan uzak olsa da, Ukrayna'nın sistemik hedeflemesi ağırlıklı olarak Rus bağları olan gruplara saldırmaktan kaynaklanıyor.

VPNFilter ile enfekte miyim?

Şansınız, yönlendiricinizin VPNFilter zararlı yazılımını barındırmamasıdır. Ancak güvende olmak üzülmekten her zaman daha iyidir:

- Bu listeyi kontrol et yönlendiriciniz için. Listede değilseniz, her şey yolunda.

- Şuraya gidebilirsiniz: Symantec VPNFilter Siteyi kontrol et. Şartlar ve koşullar kutusunu işaretleyin ve ardından VPNFilter Denetimi Yap düğmesi ortada. Test saniyeler içinde tamamlanır.

VPNFilter'a Enfekte Oldum: Ne Yapmalıyım?

Symantec VPNFilter Check yönlendiricinize virüs bulaştığını doğrularsa, net bir işleminiz vardır.

- Yönlendiricinizi sıfırlayın, ardından VPNFilter Kontrolünü tekrar çalıştırın.

- Yönelticinizi fabrika ayarlarına sıfırlayın.

- Yönlendiriciniz için en son ürün yazılımını indirin ve tercihen yönlendirici işlem sırasında çevrimiçi bağlantı kurmadan temiz bir ürün yazılımı yüklemesini tamamlayın.

Buna ek olarak, etkilenen yönlendiriciye bağlı her cihazda tam sistem taramalarını tamamlamanız gerekir.

Yönlendiricinizin varsayılan oturum açma bilgilerini ve ayrıca tüm IoT veya NAS cihazlarını değiştirmelisiniz (IoT cihazları bu görevi kolaylaştırmıyor Nesnelerin İnterneti Neden En Büyük Güvenlik KabusuBir gün, bulut özellikli ev güvenlik sisteminizin ihlal edildiğini keşfetmek için işten eve gelirsiniz. Bu nasıl olabilir? Nesnelerin İnterneti (IoT) ile zor yolu bulabilirsiniz. Daha fazla oku ) Eğer mümkünse. Ayrıca, VPNFilter'ın bazı güvenlik duvarlarından kaçabileceğine dair kanıtlar olsa da, yüklü ve doğru yapılandırılmış olması Yönlendiricinizi ve Wi-Fi Ağınızı Dakikalar İçinde Korumak için 7 Basit İpucuBirisi Wi-Fi trafiğinizi kokluyor ve dinliyor, şifrelerinizi ve kredi kartı numaralarınızı çalıyor mu? Birinin olup olmadığını bile biliyor musun? Muhtemelen hayır, bu yüzden bu 7 basit adımla kablosuz ağınızı güvenli hale getirin. Daha fazla oku diğer birçok kötü şeyi ağınızdan uzak tutmaya yardımcı olur.

Yönlendirici Kötü Amaçlı Yazılımlara Dikkat!

Yönlendirici kötü amaçlı yazılımı giderek yaygınlaşmaktadır. IoT kötü amaçlı yazılımları ve güvenlik açıkları her yerdedir ve çevrimiçi olan cihazların sayısı daha da kötüleşir. Yönlendiriciniz, evinizdeki verilerin odak noktasıdır. Yine de diğer cihazlar kadar neredeyse güvenlikle ilgili bir ilgi görmüyor.

Basit ifadeyle, yönlendiriciniz düşündüğünüz gibi güvenli değil Yönlendiricinizin Düşündüğünüz Kadar Güvenli Olmadığı 10 YolYönlendiricinizin bilgisayar korsanları ve kablosuz korsanların yararlanabileceği 10 yol var. Daha fazla oku .

Gavin, MUO'nun kıdemli yazarıdır. Ayrıca MakeUseOf'un kripto odaklı kardeş sitesi Blocks Decoded için Editör ve SEO Yöneticisi. Devon'un tepelerinden ve on yıllık profesyonel yazma deneyiminden yağmalanan Dijital Sanat Uygulamaları ile BA (Hons) Çağdaş Yazısı var. Bol miktarda çay içiyor.